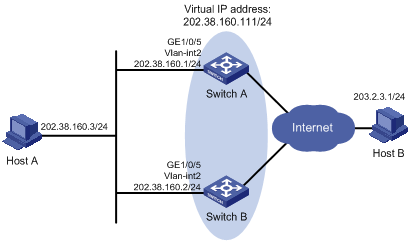

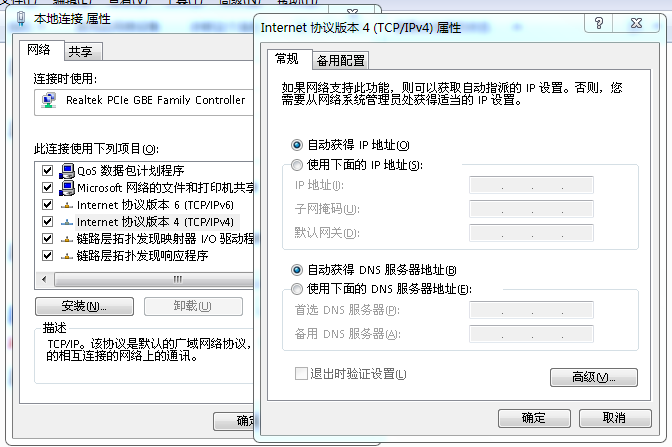

VRRP单备份组配置

1. 组网需求

•Host A需要访问Int

ern

et上的Host B,Host A的缺省网关为202.38.160.111/24;

•Switch A和Switch B属于 虚拟IP地址为202.38.160.111/24的备份组1;

•当Switch A正常工作时,Host A发送给Host B的报文通过Switch A转发;当Switch A出现故障时,Host A 发送给Host B的报文通过Switch B转发。

2. 组网图

图1-7 VRRP单备份组配置组网图